l servizio dns 1.1.1.1 lanciato da Cloudflare all'inizio di aprile fa ora il suo debutto anche sugli smartphone. Sviluppata in modo da semplificare il più possibile il processo di configurazione, il risolutore DNS offre vantaggi in termini di performance e tutela della privacy, non conservando alcuna informazione relativa all'attività dell’utente e rispettando al massimo la riservatezza nella navigazione.

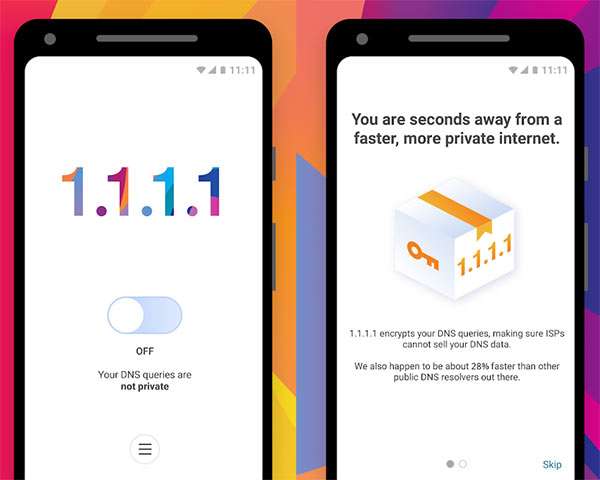

Assicura all'utente che nessuno degli IP gestiti venga in alcun modo salvato all'interno dei log, e si può dunque navigare in sicurezza, grazie anche al sistema di crittografia impiegato per l’elaborazione delle query. Per iniziare ad usare 1.1.1.1 in modo del tutto gratuito sul proprio smartphone o tablet è sufficiente scaricare e installare l’applicazione mobile offerta da Cloudflare, pubblicata in download sulle piattaforme Play Store e App Store. L’utilizzo è stato semplificato il più possibile e non richiede alcuna particolare configurazione ed una volta avviata l’app è sufficiente premere lo switch on-off visualizzato nella schermata principale per direzionare le richieste DNS.

Così facendo ci si assicura inoltre che gli ISP non possano salvare o condividere le informazioni sulla propria cronologia di navigazione, bloccare l’accesso ai siti Web oppure re-direzionare in modo selettivo una parte del traffico.

Le performance

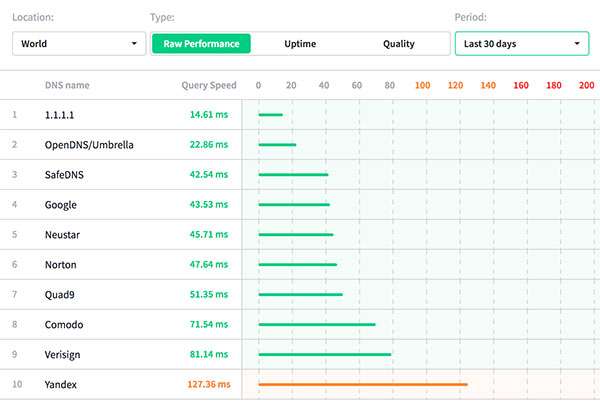

L’altro punto di forza è costituito dalla velocità: stando al risultato dei test condotti da DNSPerf in termini di prestazioni non c’è paragone. I tempi di risposta assicurati da 1.1.1.1 si attestano a 14,61 MS, battendo in modo netto OpenDNS (22,86 MS), SafeDNS (42,54 MS) e Google (43,53 MS). L’incremento di performance si fa notare in particolare nelle aree dove ancora la banda larga o ultra larga fatica a mostrare tutte le proprie potenzialità e dove l’esperienza di navigazione è spesso afflitta da rallentamenti.